ARP spoofing یا جعل آرپ به زبان ساده نوعی از حملات سایبری است که در آن هکر پیام های جعلی آرپ را به شبکه محلی ارسال میکند. در این مقاله شما عزیزان را مفهوم حمله های جعل ARP spoofing آشنا خواهیم کرد، همراه داتیس نتورک باشید.

ARP spoofing چیست؟

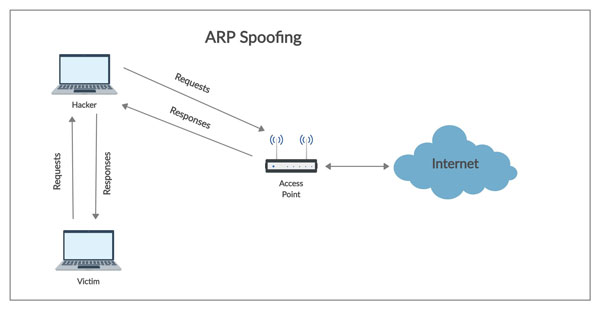

جعل آرپ به زبان ساده نوعی از حملات سایبری است که در آن هکر پیام های جعلی آرپ را به شبکه محلی ارسال میکند.

پروتکل ARP) Address resolation protocol) عمل تبدیل IP به MAC را برای ما انجام می دهد و مهاجم از این پروتکل برای حمله خود سود می برد.

در اصل، هدف قرار دادن MAC Address حمله کننده به همراه آدرس آی پی Host دیگر است، که باعث میشود به جای اینکه هر ترافیکی که قرار است به آن Host ارسال شود، به هکر ارسال گردد.

جعل آرپ به هکر این امکان را می دهد که فریم های داده را بر روی شبکه محلی از هم جدا کند، ترافیک را تغییر دهد، یا کل ترافیک را متوقف نماید.

اغلب حمله ARP spoofing به عنوان ورودی دیگر حملات استفاده میشود. حملاتی نظیر DDOS، مرد میانی، یا استراق نشست.

این حمله فقط در شبکههایی قابل استفاده است که از آرپ استفاده میکنند و به سگمنت های محلی محدود شدهاند.

در این روش مهاجم با استفاده از پروتکل ARP یک بسته Gratuitous ARP) GARP) ارسال می کند.

به طور مثال IP Address گیت وی شبکه را با MAC آدرس خود اعلام می کند و سیستم های موجود در شبکه اطلاعات مربوط به ARP خود را با اطلاعات جدید بروز می کند و از این پس ترافیک خارج از شبکه خود را تحویل مهاجم می دهند و اگر مهاجم بعد از بدست آوردن اطلاعات مورد نیاز خود ترافیک به گیت وی اصلی ارسال کند کاربران از این اتفاق بی خبر خواهند بود (man in the middle).

جلوگیری از حملات جعل آرپ

برای جلوگیری از این حمله ARP spoofing از Dynamic ARP inspection استفاده می شود.

Dynamic ARP inspection می تواند با DHCP Snooping کار کند تا جلوی این حمله را بگیرد.

در Dynamic ARP inspection پورت های trusted و untrusted مشخص می شود و IP Address و MAC بسته های دریافتی ARP را با استفاده از دیتابیس DHCP Snooping بررسی می کند.

پورت های Access باید به عنوان untrusted و پورت های متصل به روتر و دستگاه های که نمی خواهد بسته های ARP آنها چک نشوند را در حالت trusted قرار می دهیم.

امیدواریم مقاله آشنایی با حملات جعل آرپ مفید بوده باشد.

داتیس نتورک را در شبکه های اجتماعی دنبال کنید.