اکتیو دایرکتوری (Active Directory) یا به اختصار AD یک سرویس کاربردی شرکت مایکروسافت است که امکان مدیریت منابع شبکه را در اختیار مدیر شبکه قرار می دهد، در این مقاله قصد داریم سرویس اکتیو دایرکتوری رابه شما عزیزان معرفی کنیم، همراه داتیس نتورک باشید.

سرویس اکتیو دایرکتوری به زبان ساده

اکتیو دایرکتوری یک سرویس دایرکتوری است که مایکروسافت آن را برای شبکه های Domain توسعه داده است و در اغلب ویندوز سرور ها امکان نصب و راه اندازی آن وجود دارد.

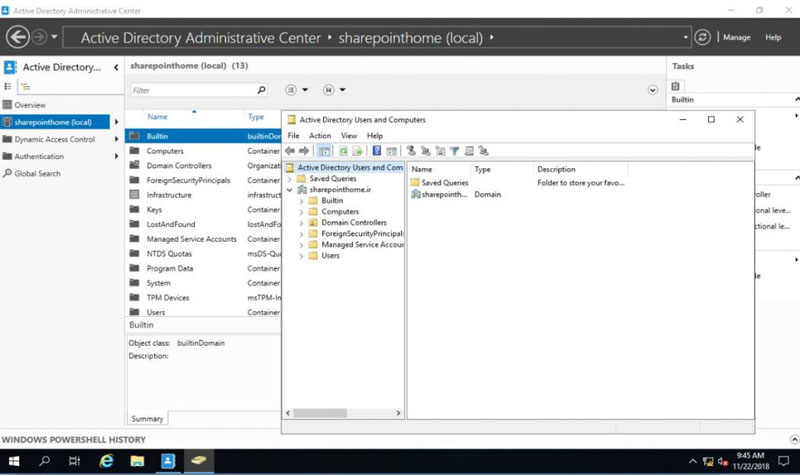

سروری که اکتیو دایرکتوری روی آن نصب باشد Domain Controller یا اصطلاحا DC نامیده می شود.

اکتیو دایرکتوری، اطلاعات مربوط به اشیاء شبکه را ذخیره و با ارائه یک ساختار سلسله مراتبى، زمینه سازماندهى Domain ها و منابع را بسادگى فراهم مى کند . بدین ترتیب کاربران بسادگى قادر به مکان یابى منابع شبکه نظیر فایل ها و چاپگرها خواهند بود .

اکتیو دایرکتوری سرویس مدیریت منابع شبکه است که بوسیله Domain Controller مدیریت میشود و در اساس یک کنترل کننده متمرکز شبکه است که برای سرویس دهندههای بر مبنای ویندوز سرور تهیه گردیدهاست.

اهمیت Active Directory در شبکه

بدون اکتیو دایرکتوری مدیریت منابع نیازمند مدیریت تک بهتک آنها به صورت منفرد است، در حالی که توسط اکتیو دایرکتوری مدیریت منابع شبکه به صورت مجتمع صورت میگیرد.

این فناوری طوری طراحی شدهاست که مسئولیت رسیدگی به تعداد زیادی عملیات خواندن و جستجو و همچنین تعداد قابل توجهی تغییرات و بروزرسانی های کوچک را به عهده دارد.

اطلاعات اکتیو دایرکتوری سلسله مراتبی، برگردان و قابل تمدید هستند. به دلیل برگردان بودن کاربر نیازی به ذخیرهسازی اطلاعات پویا، همانند قیمت سهام یک شرکت بزرگ یا عملکرد واحد پردازش مرکزی ندارد.

- مثال اول: برای به اشتراک گذاری چند فولدر روی شبکه در حالتی که اکتیو دایرکتوری موجود نباشد نیازمند تعیین دسترسی هر کاربر در هر فولدر به صورت مجزا می باشیم و با بروز تغییرات در کاربران و فولدرها بایستی این تغییرات به صورت مجزا اعمال گردد در حالی که در حالت اکتیو دایرکتوری با اعمال قوانین گروهی (group policy) میتوان این اعمال را به صورت متمرکز انجام داد.

- مثال دوم: با بکارگیری اکتیو دایرکتوری وقتی کاربر تصمیم به تعویض رمز عبور خود میگیرد تمامی سیستمهای کاربری که با اکتیو دایرکتوری مجتمع شدهاند به صورت خودکار با گذرواژه جدید شما هماهنگ میگردند و نیازی به تغییر تک تک آنها نمیباشد.

کاربرد اصلی اکتیو دایرکتوری

اکتیودایرکتوری (AD) یک سرویس برای مدیریت منابع شبکه است که توسط شرکت مایکروسافت و به منظور کار در محیطهای ویندوزی تهیه شده است.

هدف اصلی آن فراهم کردن سرویسی متمرکز برای احراز هویت (Authentication) و تعیین مجوزها (Authorization) برای کامپیوترهای ویندوزی میباشد.

اکتیودایرکتوری همچنین امکان تعیین سیاستها، نصب نرمافزارها و اعمال بهروز رسانیهای مهم را برای مدیران شبکه (Administrator) فراهم میکند.

کارکرد اساسی دیگر اکتیودایرکتوری، ذخیرهسازی اطلاعات و تنظیمات شبکه به صورت متمرکز است.

یک پایگاهدادهی اکتیودایرکتوری میتواند شامل چند صد شئ تا چند میلیون شئ باشد.

هر چند امروزه، بسیاری از سازمانها از ابزارهای مدیریت اکتیو دایرکتوری مانند برنا استفاده میکنند، با این وجود دانش و تخصص کامل در مورد اکتیو دایرکتوری برای ادمینهای شبکه ضروری است.

اشیاء در اکتیو دایرکتوری

دادههایی که در اکتیودایرکتوری ذخیره میشوند، مانند اطلاعات کاربران، تماسها، پرینترها، سرورها، پایگاههای داده، گروهها، کامپیوترها، پوشهها و سیاستهای امنیتی، همه تحت عنوان اشیائی در اکتیودایرکتوری ذخیره میشوند.

به طور کلی، اشیاء در اکتیودایرکتوری به سه دسته اصلی تقسیم میشوند:

- منابع (مانند پرینترها)

- سرویسها (مانند ایمیل)

- کاربران (که شامل کاربران، اطلاعات تماس و گروهها میشود)

علاوه بر ذخیرهسازی این اشیاء، اکتیودایرکتوری امکاناتی را برای سازماندهی کردن و تعیین دسترسی به این اشیاء فراهم میکند.

هر شئ که در اکتیو دایرکتوری ذخیره میشود نمایانگر یک هویت (مانند کاربر، کامپیوتر، پرینتر، گروه و …) است که شامل مجموعهای از صفات (Attribute) میباشد.

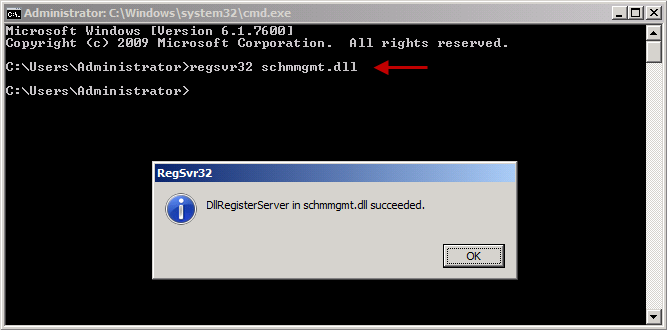

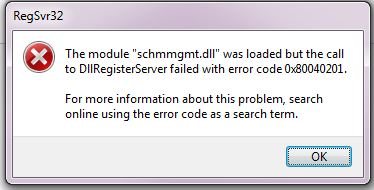

هر شئ در اکتیودایرکتوری با استفاده از نام و مجموعه صفاتش به طور یکتا قابل شناسایی است. ویژگیها و صفاتی که یک شئ میتواند داشته باشد به وسیلهی اسکیما (Schema) تعریف میشود که مشخصکنندهی نوع شئ ذخیرهشونده در اکتیودایرکتوری نیز میباشد.

اسکیما در حقیقت تمام اشیائی که میتوانند در اکتیودایرکتوری ساخته شوند را به همراه صفات هر یک از این اشیاء تعریف میکند.

صفات اشیاء در اکتیودایرکتوری در حقیقت همان ویژگیهای آنها میباشند.

برای مثال:

صفات مربوط به یک حساب کاربری شامل نام، نام خانوادگی، نام کاربر (که با آن لاگین انجام میشود) میباشد، در حالی که صفات یک کامپیوتر میتواند شامل مواردی متفاوت مانند نام کامپیوتر و توضیحات آن باشد.

در اکتیو دایرکتوری صفات در پنجرهی ویژگیهای (Properties) قابل دسترس است، اما ساختار چیدمان آن کار با آن را سخت کرده است. اغلب، سازمانها بر اساس نیازشان، برخی صفات را اجباری و برخی را اختیاری میدانند.

اما در خود اکتیو دایرکتوری نمیتوان به سادگی پنجرهی صفات را به گونهای که نیاز سازمانها را برآورده کتد تغییر داد. از این رو اغلب سازمانها از نرمافزارهایی مانند برنا برای ایجاد فرمهای ساخت و تغییر کاربران استفاده میکنند.

آشنایی با ساختار اکتیودایرکتوری

حال که اشیاء را در اکتیو دایرکتوری شناختید، نوبت به آن میرسد که با چگونگی سازماندهی این اشیاء در اکتیو دایرکتوری آشنا شوید.

هر چند میتوان تمام اشیاء را همتا و همسطح یگدیگر دانست، این امر چندان هم بهینه نیست، زیرا که امکان گروهبندی اشیاء بر اساس ویژگیهای مشترک را به ما نمیدهد-برای مثال دستهبندی اشیاء بر اساس کسی که آنها را مدیریت میکند.

در حقیقت، دلیل اصلی پیدایش ساختار کنونی اکتیودایرکتوری روشی است که با آن سازمانهای IT تمایل به مدیریت اکتیودایرکتوری (مدل مدیریتی) دارند.

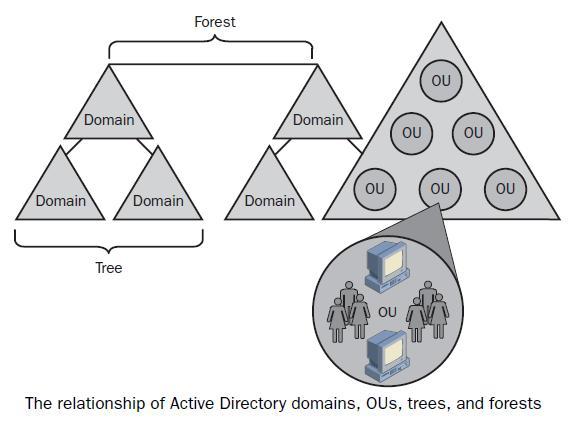

در شکل زیر شمای کلی ساختار اکتیودایرکتوری نمایش داده شده است.

استفاده از domain ،tree و forest

در این بخش به سه جزء اساسی ساختار اکتیودایرکتوری یعنی domain ،tree و forest میپردازیم.

دامین

اصلیترین جزء هر اکتیودایرکتوری domain میباشد.

هر نمونه از اکتیودایرکتوری که نصب میشود حداقل شامل یک شئ domain میباشد. شما میتوانید domain را همانند مرز مدیریتی تصور کنید که بر اساس آن هر domain مجموعه مدیران خود را دارد.

دامینها یا همان domainها در مجموعه سرورهایی قرار میگیرند که به آنها Domain Controller (DC) میگویند.

Tree

اکتیودایرکتوری از tree به منظور دستهبندی گروهها به صورت سلسلهمراتبی استفاده مینماید که در آن دامینها به صورت فرزند یا اولاد نگهداری میشوند.

در اکتیودایرکتوری ساختار نامگذاری به صورت سلسلهمراتبی پیادهسازی شده است، به این معنی که نام فرزند، الحاقی از نام آن و نام والد آن است (که به آن FQDN یا Fully Qualified Domain Name میگویند).

برای مثال اگر نام فرزند Tehran و نام والد آن danapardaz.net باشد، نام FQDN فرزند برابر با Tehran.danapardaz.net خواهد بود.

Forest

یک forest مجموعهای از یک یا چند tree یا درخت اکتیودایرکتوری است، که به صورت همتا در نظر گرفته شده و دارای رابطهی trust از نوع دوطرفهی متعدی (Transitive) است (مفاهیم مربوط به trust در ادامه توضیح داده خواهند شد).

تمام دامینهای موجود در یک forest اسکیمای مشترک و یکسانی دارند که موجب ایجاد یک فضای نامگذاری پیوسته و سازگار میشود.

اولین دامین در هر forest دامین ریشه (Root domain) نامیده میشود.

اکتیودایرکتوری همچنین یک پایگاهدادهی یکسان و مخصوص را بین تمام دامینها به اشتراک میگذارد که هدف آن فراهم کردن امکان جستجوی سریع و بهینهی تمام اشیاء است. به این پایگاهداده Global Catalog میگویند.

واحدهای سازمانی (Organization Unit) در مقابل container

آخرین بخش از اجزاء ساختار اکتیودایرکتوری که ما در این بخش به آنها میپردازیم واحدهای سازمانی و container نام دارند.

Container

به زبان ساده، container اشیائی هستند که خود در برگیرندهی اشیائی دیگر هستند. هر دامین شامل مجموعهای پیشفرض از containerها میباشد که در زیر به برخی از آنها اشاره شده است:

- Built-in: شامل تعدادی گروه پیشفرض میباشد که در هر دامین وجود دارد.

- Computer: شامل تمام کامپیوترهایی میباشد که عضو دامین هستند.

- Domain controllers: شامل سرورهای DC که در این دامین هستند.

- Foreign security principles: نشاندهندهی روابط trust با این دامین است.

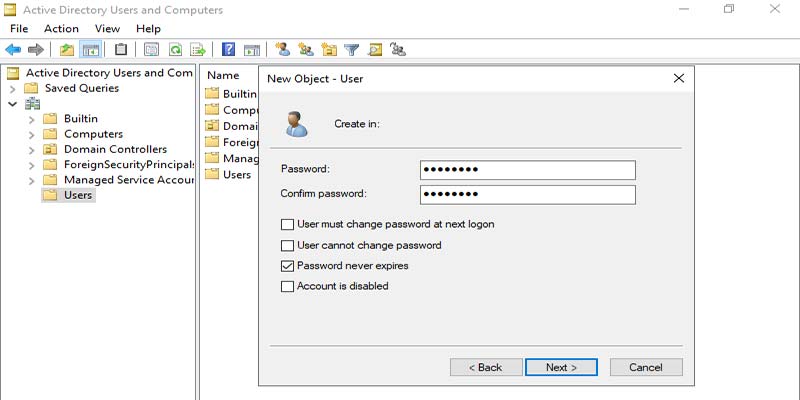

- Users: شامل حسابهای کاربری تمام کاربران این دامین است.

واحد سازمانی (OU)

واحد سازمانی که به اختصار به آن OU نیز میگویند مشابه با container است با این تفاوت که OUها توسط مدیر شبکه و بسته به نیاز سازمان ساخته میشوند. به عبارت دیگر، OUها خود containerهایی هستند که بسته به نیاز و ساختار منطقی گروهبندی در یک سازمان ساخته میشوند.

به عنوان یک مدیر شبکه، شما ممکن است که ساختاری از OUها را ایجاد کنید که نمایانگر ساختار سازمانی شرکت شما باشد. برای مثال شما میتوانید یک OU برای هر دپارتمان (مانند مالی، پشتیبانی، فروش و …) ایجاد کنید.

اشیاء OU خود میتوانند شامل OUهای دیگر نیز باشند که به آن به اصطلاح OUهای تودرتو (Nesting OUs) گویند. در طراحی اکتیودایرکتوری، توصیه شده است که در صورت امکان کمترین تعداد دامین ساخته شود و هر جا نیاز به ساختار سلسلهمراتبی برای اعمال سیاستها و مدیریت بود از OUهای تودرتو استفاده شود.

OU یکی از رایجترین اشیاء برای تعیین سیاستهای گروهی (Group Policy)میباشد (هر چند حتی در سطح دامین یا forest هم میتوان سیاست گروهی اعمال نمود). سیاستها گروهی، مجموعهای از سیاستها و قوانین مشخص هستند که میتوان توسط اکتیودایرکتوری به اشیاء (خصوصاً کامپیوترها، کاربران و OUها) اعمال کرد.

برای مثال با استفاده از سیاستهای گروهی، میتوان کاربرانی را که در یک OU مشخص قرار دارند موظف کرد تا رمز عبورشان را هر 30 روز عوض کنند.

دلیل اهمیت OUها در این است که میتوان بر اساس ساختار سازمانی مدیریت را به مدیران جزءتر تفویض کرد به این ترتیب که حوزه مدیریت آنها به OU مربوط به خودشان محدود میشود.

تعریف Trust

Trustها آخرین جزء اصلی اکتیودایرکتوری هستند که در این مقاله به آن میپردازیم. Trustها در حقیقت روابط بین دامینها را مشخص میکنند.

Trustهای متعدی

به رابطهای تعددی گویند که آن رابطه به خارج از دو طرف رابطه قابل گسترش باشد. به عبارت دیگر اگر بین دامینهای A و B و همچنین دامینهای B و C رابطهی trust وجود داشته باشد، در صورت متعدی بودن این دو رابطه، رابطهی trust بین A و C نیز به طور خودکار وجود خواهد داشت.

هر بار که یک دامین جدید در forest ایجاد میشود، یک رابطهی دوطرفه و متعدی بین دامین جدید و والد آن ایجاد میشود. در نتیجهی این رابطهی متعدی، در صورت ایجاد یک دامین جدید، این دامین رابطهای با تمام دامینهایی که در سلسلهمرتب forest در سطح بالاتری از آن قرار دارند خواهد داشت.

درخواستهای احراز هویت نیز از این روابط تاثیر میپذیرند. بدین ترتیب، کاربرانی که در دامینهای دیگری قرار دارند ولی بین دو دامین رابطهی trust وجود دارد میتوانند در آن دامین نیز احراز هویت شوند.

دو نوع رابطهی trust در اکتیو دایرکتوری وجود دارد:

- Shortcut trust: این نوع رابطه بین دامینهای موجود در یک forest شکل میگیرد و برای بیان رابطه به صورت سر راست و مختصر در ساختارهای پیچیده به کار میرود.

- Forest trust: این رابطه بین دو forest مجزا تشکیل میشود و میتواند یکطرفه یا دوطرفه باشد. به کمک این رابطه کاربران دو forest میتوانند به forest دیگر متصل شوند و با حساب کاربری خود در forest دیگر احراز هویت شوند.Trustهای نامتعدی

یک رابطهی غیرمعتدی، برخلاف رابطهی متعدی، قابل گسترش به روابط دیگر نیست. این رابطه هم میتواند یکطرفه باشد و هم میتواند دوطرفه باشد. توجه داشته باشید که به طور پیشفرض روابط غیرمتعدی یک طرفه هستند، اما میتوان با ساخت دو رابطهی یکطرفه، یک رابطهی دوطرفه ساخت.

همانطور که در این مقاله دیدید، ساختار اکتیودایرکتوری بسیار پیچیده است و مدیریت بی نقص آن نیازمند دانشی بسیار بالا و تجربهی کافی است. هر چند داشتن دانش بالا برای راه اندازی و مدیریت اکتیو دایرکتوری ضرور است، بسیاری از کارهای ساده و در عین حال وقت گیر (مانند ساخت حساب کاربری یا تغییر رمز عبور) نیاز به دانش فنی ندارند.

گروه در اکتیو دایرکتوری چیست؟

در اکتیودایرکتوری، یک گروه شامل مجموعهای از حسابهای کاربری، کامپیوترها و حتی دیگر گروهها است که میتوان به آن به صورت یک مجموعهی واحد نگاه کرد تا برخی امور مدیریتی آسانتر شود.

اشیائی که متعلق به یک گروه هستند را اعضای گروه (Group Member) میگویند. به کمک گروهها، مدیر شبکه میتواند مجوزهای دسترسی (Permission) را به یک گروه اعمال کند، به جای آنکه مجوزها را برای تکتک افراد تعریف کند که بسیار غیرکارامد خواهد بود.

گروهها میتوانند هم به صورت محلی بر روی یک کامپیوتر خاص تعریف شوند (که در این صورت فقط آن کامپیوتر گروه را مشاهده خواهد کرد) و یا در دامین تعریف شوند. گروههای اکتیودایرکتوری خود اشیائی هستند که درون یک container یا OU تعریف شدهاند. اکتیودایرکتوری، علاوه بر آنکه مجموعهای از گروههای پیشفرض را پس از نصب مهیا میسازد، امکان ساخت گروههای جدید بر اساس نیاز مدیران را نیز فراهم میکند.

شما میتوانید یک گروه را عضو گروهی دیگر کنید، که به آن گروه تودرتو (Nested Group) میگویند. این امر، امکان تخصیص مجوز دسترسی به مجموعهای از گروهها را توسط یک گروه فراهم میکند.

برای مثال فرض کنید که میخواهید به گروههای HR و مالی که شامل کاربران دپارتمانهای مربوطه میباشند مجوز دسترسی به پوشه Shared files را فراهم کنید.

شما میتوانید یک گروه دیگر به نام SharedFilesGroup ایجاد کنید و سپس این دو گروه (یا هر گروهی که نیاز به دسترسی به این پوشه دارد) را عضو آن کنید. در انتها، تنها کافیست که به این گروه مجوز دسترسی به این پوشه را دهید و در نتیجهی آن تمام اعضای آن مجوز لازم را دریافت خواهند کرد.

تفاوت گروه با OU

هر چند که گروه و OU شامل مجموعهای از اشیاء (مانند حسابهای کاربری، کامپیوترهای و …) هستند، کارکرد و استفادهی آنها کامل با هم متفاوت است و در عمل نمیتوان از یکی به جای دیگری استفاده کرد. برای روشن شدن این موضوع باید تفاوت کاربرد آنها را به روشنی درک کنید.

هدف اصلی از گروهها در ساختار اکتیودایرکتوری آسانسازی فرایند تخصیص مجوز دسترسی است. این در حالی است که مفهوم OU برای کاربردی کاملاً متفاوت پدیدار شده است.

قبل از بیان کابرد OU ابتدا بهتر است تفاوتهای اصلی آن را با گروهها بدانید. OU سه تفاوت عمده با گروه دارد که به قرار زیر است:

- OUها دارای SID نیستند (SID یک شماره یکتا است که برای کنترل و مدیریت اشیاء در اکتیودایرکتوری توسط خود اکتیودایرکتوری به صورت خودکار به اشیاء تخصیص داده میشود).

- OUها را نمیتوان در لیستهای کنترل دسترسی (Access Control List) که برای تخصیص مجوزها استفاده میشوند قرار داد.

- OUها را نمیتوان درون گروهها قرار داد و یا آنها را عضو گروهها کرد.

با وجود این محدودیتها، اساساً کاربرد OU چیست؟ کاربرد اصلی OU در سازماندهی و مدیریت اشیاء اکتیودایرکتوری است. برای مثال، برخی از کاربردهای OUها به شرح زیرند:

- تفویض اختیار امور مدیریتی به اشیاء موجود در یک OU.

- اعمال تنظیمات سیاستها گروهی (GPO) به یک OU (توجه داشته باشید که امکان اعمال یک GPO به یک گروه، یا یک کامپیوتر و حسابکاربری وجود ندارد و حتما باید به یک OU اعمال شود).

بنابراین، گروهها و OUها با وجود آنکه مفاهیم به ظاهر مشابهی هستند و هر دو شامل مجموعهای از دیگر اشیاء هستند، در کاربرد با یکدیگر کاملاً متفاوت هستند و محدودیتهای هر یک ناشی از کاربرد و خواستگاه آنها میباشد.

انواع گروهها در اکتیودایرکتوری

در اکتیودایرکتوری، گروهها بر اساس کاربرد به دو دسته تقسیم میشوند: گروههای distribution و گروههای security. از گروههای distribution برای ساخت لیست توزیع ایمیل و از گروههای security برای تخصیص مجوزهای و اشتراک منابع استفاده میشود.

گروههای distribution

این گروهها برای دستهبندی کاربران و فراهم کردن لیستی از کاربران است تا بتوان به سادگی به تمام اعضای آنها ایمیل زد (به کمک Microsoft Exchange Server). این گروهها تنها برای ارسال ایمیل کاربرد دارند و امکان تعیین مجوز دسترسی برای آنها وجود ندارد. توجه داشته باشید که گاهاً از عبارت لیست distribution به جای گروه distribution استفاده میشود، خصوصاً در بین مدیران سرور Exchange.

گروههای security

همانطور که به آن اشاره شد، از گروههای security برای تخصیص مجوز دسترسی استفاده میشود. به طور عمده از گروهها برای دو کاربرد زیر استفاده میشود:

1. تعیین سطح دسترسی کاربران: سطح دسترسی کاربران در گروههای security مشخص میکند که کاربران موجود در آن گروه در آن دامین یا forest امکان انجام چه کارهایی را دارند. این سطوح دسترسی به طور پیشفرض برای گروههای از پیش ساختهشدهی اکتیودایرکتوری مشخص شده است تا به مدیران شبکه امکان مشخص کردن وظیفه و سطح دسترسی هر کاربر به سادگی داده شود.

برای مثال، کاربری که عضو گروه از پیش ساختهشدهی Backup Operator است امکان پشتیبانگیری و بازگرداندن فایلها و پوشههای موجود در هر DC را دارد. بنابراین، تنها با عضو کردن یک کاربر به یک گروه میتوان سطح دسترسی بالایی را برای آن مشخص کرد. از این رو تعیین سطح دسترسی کاربران باید با دقت و توجه به نکات امنیتی صورت گیرد.

2. تعیین مجوز دسترسی به منابع: مجوزهای دسترسی را میتوان به گروههای security تخصیص داد تا امکان دسترسی به منابع اشتراکی را داشته باشند. این مجوز دسترسی با سطح دسترسی متفاوت است زیرا سطح دسترسی در سطح کل دامین اعمال میشود، حال آنکه مجوز دسترسی تنها به یک شئ خاص مانند پوشه یا فایل اعمال میشود. مجوزهای دسترسی میتواند نوع دسترسی را نیز مشخص کند. برای مثال مجوز Read-only تنها امکان مشاهدهی فایلها را به کاربر میدهد، حال آنکه مجوز Full control تمام مجوزها از جمله خواندن و تغییر و پاک کردن فایلها را به کاربر میدهد.

توجه داشته باشید که از دیدگاه مدیریتی، گروههای security سربار عملیات را بسیار کاهش میدهند. برای مثال، به کمک گروهها میتوان به جای آنکه تمام کاربران واحد HR را در لیست مجوزهای تمام پوشههای مورد نظر اضافه کرد، تنها گروه مربوط به کاربران HR را در این لیست افزود. از گروههای security میتوان به عنوان گروههای distribution به منظور ارسال ایمیل نیز استفاده نمود، اما بالعکس آن ممکن نیست.

با وجود مزایای اکتیو دایرکتوری در خصوص گروهها و دیگر موارد، امکان گزارشگیری در اکتیو دایرکتوری نه تنها در مورد گروهها، بلکه در مورد موارد دیگری مانند کاربران و کامپیوترها نیز بسیار ناکارآمد است. اغلب بدون داشتن دانش اسکریپت نویسی تهیه گزارش غیر ممکن خواهد بود. برای مثال بدست آوردن لیست کاربرانی که عضو هیچ گروهی نیستند با ابزارهای پیشفرض AD غیرممکن است. از این رو در سازمانهای بزرگ اغلب از ابزارهای مدیریت AD، مانند برنا، که گزارش نیز تهیه میکنند استفاده میشود.

تقسیمبندی بر اساس حوزه (Scope) کارکرد

مستقل از آنکه یک گروه distribution باشد یا security، هر گروه از نظر حوزهی دسترسی به کاربران و تعیین دسترسی میتواند شامل یکی از حوزههای زیر باشد:

Universal Group: این نوع گروه میتواند شامل کاربران، گروهها و کامپیوترهای موجود در کل forest باشد. همچنین این گروه میتواند برای تعیین مجوز دسترسی به منابع موجود در هر قسمت از forest استفاده شود. هر چند دسترسپذیری این گروه در تمام forest کار مدیریتی را آسان میکند، اما از آنجا که تغییراتی که مرتبط با این گروهها میباشد باید در کل شبکه اعلام شوند، استفاده بی مورد از این گروهها باعث افزایش ترافیک شبکه میشود.

Global Group: این گروه تنها میتواند در دامین خود و دامینهایی که با آن رابطهی trust دارند مورد استفاده قرار گیرد. این گروه تنها میتواند شامل کاربران، کامپیوترها و گروههای موجود در دامین خود باشد و نمیتواند گروه Universal را به عنوان عضو بپذیرد.

Domain Local Group: این گروه، بر خلاف گروه global، میتواند شامل گروه universal، global و دیگر گروههای domain local باشد. این گروه همچنین میتواند شامل کاربران و کامپیوترهای هر دامین در forest باشد. با این وجود، این گروه تنها میتواند حق دسترسی به منابعی را بدهد که در همان دامین وجود دارد.

امنیت اکتیودایرکتوری

سرویس اکتیودایرکتوری وظایف بسیار قابل توجهی را در فراهم کردن اصول امنیتی در شبکه به عهده دارد. از میان این وظایف، احراز هویت و تعیین مجوزها را میتوان نام برد که اکتیودایرکتوری بسیار موثر و کارامد آنها را مدیریت میکند. در این بخش، دیگر مسائل امنیتی مانند access token و لیست کنترل دسترسی (ACL) را نیز به اختصار بیان خواهیم کرد. توجه داشته باشید که بیان لیست کاملی از موارد امنیتی در خصوص اکتیو دایرکتوری خود کتابی حجیم خواهد شد. برای آشنایی با موارد پر اهمیت در خصوص امنیت اکتیو دایرکتوری میتوانید به مقاله ارتقاء امنیت Active Directory مراجعه کنید.

احراز هویت

اکتیودایرکتوری وظیفه بررسی صحت اطلاعات ورودی برای login که شامل نام کاربری و رمز عبور میشود را به عهده دارد. یکی از قابلیتهای مهم اکتیودایرکتوری Single Sign On یا SSO میباشد که به واسطهی آن کاربر نیاز نیست به هنگام اتصال به هر منبع شبکهای یا نرمافزاری اطلاعات کاربری خود را مجدداً وارد نماید (در صورتی که یک بار با موفقیت به سیستم وارد شده باشد).

تعیین مجوزهای کاربر

احراز هویت تنها به فرایندی که شناسایی کاربران را بررسی میکند گفته میشود. حال آنکه بررسی اینکه آن کاربر به چه منابعی دسترسی دارد و سطح دسترسی آن چه میزان میباشد به عهده بخش تعیین مجوزها میباشد. در حقیقت، پس از احراز هویت، یک کاربر بالقوه امکان دسترسی به تمام منابع را دارد. اما آنجه که کاربران را محدود میسازد مجوزهای و سطح دسترسیهای تعیین شده میباشد.

Access Token

هر بار که یک کاربر موفق به احراز هویت و ورود به سیستم میشود، ویندوز یک access token برای آن ایجاد میکند. از این token، بعدها در فرایند تعیین مجوزها استفاده میشود. این token شامل اطلاعات زیر میباشد:

SID کاربر: هر کاربر یک شمارهی یکتا دارد که اکتیودایرکتوری به کمک آن کاربران را میشناسد (نه از روی نام کاربری).

SID گروهها: مانند کاربران، گروهها نیز یک شمارهی شناسایی یکتا دارند. Token شامل لیستی از SID گروههایی که کاربر عضو آن است میباشد.

سطح دسترسی و مجوزهای کاربر: تمام مجوزها و سطوح دسترسی که به کاربر یا گروههای عضو تخصیص داده شده است نیز در token ذخیره میشود.

هنگامی که یک کاربر میخواهد به یک شئ دسترسی داشته باشد، ویندوز SIDهای موجود در access token را با لیست کنترل دسترسی آن شئ مقایسه کرده و بر اساس آن میتواند میزان دسترسی کاربر را متوجه شود.

لیستهای کنترل دسترسی (ACLs)

هر شئ در اکتیودایرکتوری شامل دو لیست کنترل دسترسی مجزا میباشد که کاربرد متفاوتی دارند. این دو لیست کنترل دسترسی به قرار زیر میباشند:

Discretionary Access Control List (DACL): این لیست شامل گروهها، کامپیوترها و کاربرانی است که دسترسی یا عدم دسترسی برای آنها تنظیم شده است.

System Access Control List (SACL): این لیست مشخص کنندهی آن است که از چه رویدادهایی و برای چه کاربران یا گروهایی در اکتیودایرکتوری log برداشته شود.

در این مقاله با گروهها و امنیت در AD آشنا شدید. مدیریت گروهها و OUها با بزارهای پیشفرض ویندوز بسیار پیچیده و ناکارآمد است. موارد مرتبط با آنها مانند تفویض اخنیار و تنظیم دسترسیها نیز بسیار دشوار است خصوصاً اگر سازمانی که از آن استفاده میکند نسبتاً بزرگ باشد.

بررسی ویژگی های Active Directory و مقایسه شبکه Domain و Work Group:

1- نگه داری اطلاعات کاربران و موجودیت های شبکه بطور متمرکز:

Domain : کلیه اطلاعات کاربران مثل اسم، رمز، شماره تلفن، آدرس و غیره بطور متمرکز نگه داری می شوند و به همین دلیل قابلیت پشتیبانگیری و دسترسی سریع و مدیریت متمرکز را دارند.

Work Group : اطلاعات بطور پراکنده بر روی هر سیستم وجود دارد که علاوه بر امنیت بسیار ضعیف، قابلیت بکاپ گیری تا حد زیادی مشکل و شاید غیر قابل انجام می شود و قابلیت مدیریت متمرکز را ندارد.

2- توسعه پذیری (Extensibility):

Domain : می توان اشیا جدیدی را تعریف کرد (به جز آنهایی که بصورت پیش فرض تعریف شدند) و از آنها تحت شبکه استفاده کرد.

Work Group : فقط از اشیای تعریف شده می توان استفاده کرد.

3- مقیاس پذیری (Scalability):

Domain : به دلیل متمرکز بودن اطلاعات و مدیریت می تواند تعداد بسیار زیادی موجود مختلف را در خود جا دهد و مدیریت کند.

Work Group : به دلیل پراکندگی اطلاعات توصیه می شود تعداد کاربران این نوع شبکه از 10 عدد بیشتر نشود چون قابل مدیریت نیست.

4- قابلیت مدیریت (Managebility):

Domain : به دلیل تمرکز اطلاعات و مدیریت، می توان به راحتی شبکه را در جهت هدف خاصی پیش برد. مثلاً در جهت ارتقای امنیت می توان شبکه را هر هفته به قابلیت امنیتی جدیدی تجهیز کرد.

Work Group: به دلیل عدم تمرکز اطلاعات، مدیریت در حد حفظ وضعیت انجام می شود. مدیریت در جهت رسیدن به اهداف خاص وجود ندارد.

5- قابلیت مدیریت فعالیت کاربرها و کامپیوترها بطور متمرکز:

Domain : می توان سطح فعالیت و دسترسی موجودیت های شبکه را در کل شبکه بصورت متمرکز تعریف کرد.

Work Group: حداکثر می توان دسترسی کاربر را در کامپیوتر خودش تعریف کرد. تحت شبکه این امکان وجود ندارد.

6- یکپارچگی با DNS

Domain : به دلیل هماهنگی با سیستم DNS به راحتی می توان در شبکه به سرویس های مختلف دسترسی پیدا کرد. بر اساس ترتیب اسمی به حالت شاخه ای می توان از بالا دستی ها، آدرس پایین دستی ها را گرفت.

Work Group: قابلیت دسترسی به دیگر موجودیت های شبکه بسیار ضعیف است مگر اینکه کاربر مقصد خود را با نام یا آدرس IP بشناسد چون سیستم شاخه ای وجود ندارد و هیچ سرویسی آدرس دیگر اشیا شبکه را نمی داند.

7- سیاست پذیری (Policy Based System):

Domain : می توان با اعمال سیاست های مختلف تحت شبکه، شبکه را در جهت هدف خاصی پیش برد.

Work Group: اعمال سیاست فقط در حد یک کامپیوتر تعریف می شود و نه تحت شبکه.

8- قابلیت تبادل اطلاعات بین سرورها در سطح شبکه های بزرگ:

Domain : اطلاعات بین سرورهای مختلف رد و بدل می شود لذا کلیه سرورها با آخرین تغییرات شبکه آشنا هستند و سرویس به روز ارائه می شود. مثلاً کاربر تازه وارد به محض ورود، توسط کلیه سرورها قابل شناسایی است لذا می تواند به محض ورود از کلیه سرویس ها استفاده کند.

Work Group : هیچ اطلاعاتی جابجا نمی شود زیرا اصولاً سروری وجود ندارد. به همین دلیل کاربر تازه وارد مجبور است برای درخواست هر سرویس از طرف مدیر شبکه به آن سرویس معرفی شود.

9- امنیت یکپارچه و گسترده:

Domain : با ورود به دامنه، برخی مسائل امنیتی بطور پیش فرض اعمال می شوند و در ادامه مدیر می تواند امنیت شبکه را تا حد غیر قابل تصوری بالا ببرد.

Work Group : به دلیل نبود مدیریت و اطلاعات بطور متمرکز قابلیت امنیتی در حد ابتدایی و ضعیف و منحصر به هر کامپیوتر تعریف می شود (امنیت در حد کاربر خانگی!).

10- انعطاف پذیری در امنیت و تعیین هویت موجودیت های شبکه:

Domain : قابلیت شناسایی هر موجودی در هر جایی از شبکه را دارد و می تواند با مدل ها و روش های مختلف احراز هویت کند (Security Protocols).

Work Group: هر کامپیوتر فقط قابلیت شناسایی موجودیت را دارد که در همان کامپیوتر تعریف شده باشد.

11- قابلیت اتصال و برقراری ارتباط با دیگر Active Directory از جنس دیگر:

Domain : به دلیل اینکه Win 2003 Active Directory بر اساس LDAP ver3 و NSPI که استاندارد جهانی هستند نوشته شده، می تواند با اکتیودایرکتوری هایی که بر این اساس نوشته شده اند ارتباط برقرار کند. حتی اگر این اکتیودایرکتوری ها توسط شرکتی غیر از خود مایکروسافت نوشته شده باشد.

12- قابلیت تبادل اطلاعات بین سرویس های ثالث تحت سیستم تبادل اطلاعات دامنه (امنیت-راحتی):

Domain : چنانچه از سرویس یا نرم افزاری استفاده کنید که قابلیت ادغام با Active Directory Partition را داشته باشد، می توانید بسیار امن و سریع، اطلاعات آن نرم افزار را همراه با اطلاعات ActiveDirectory بین سرورها جابجا کنید.

13-نشانه گذاری دیجیتالی اطلاعات تبادلی:

Domain : اطلاعات بصورت رمز شده بین سرورها جابجا می شود لذا دارای امنیت بسیار مطلوبی است.

Work Group: اطلاعات بین سرورها جابجا نمی شود.

البته در مقایسه سیستم Domain و Workgroup می توان برخی از موارد را در نظر گرفت اما اکثرا از مشخصات اختصاصی Windows Active Directory هستند.

منبع:

سلام ، ممنون این مقاله رو توی دانشگاه ارائه دادم ، فوق العاده کامل بود مقاله اکتیو دایرکتوری ، ممنونم