راهکار هایی برای جلوگیری حملات IP Spoofing در شبکه وجود دارد که در این مقاله قصد داریم نحوه مقابله با حمله های جعل آدرس آی پی را به شما عزیزان آموزش دهیم، همراه داتیس نتورک باشید.

چگونه از حملات IP Spoofing جلوگیری کنیم؟

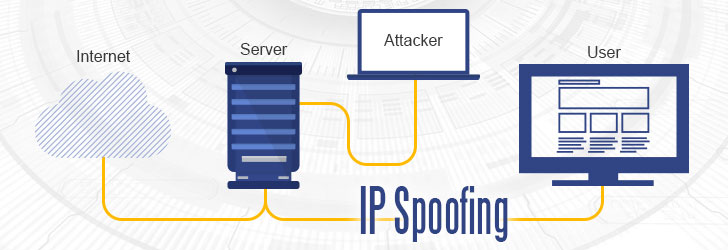

حملات جعل آدرس IP به زبان ساده نوعی از حمله های سایبری است که در آن هکر میتواند از آدرس IP جعلی برای رسیدن به اهداف خود کمک بگیرد.

IP Spoofing نوع خاصی از حمله سایبری است که در آن شخصی سعی می کند از یک رایانه ، وسیله یا شبکه برای فریب سایر شبکه های کامپیوتری استفاده کند.

در این روش سعی می شود با استفاده از یک ظاهر مجاز دست به اقدامات خرابکارانه پرداخته شود.

برای مقابله با این نوع از حملات لازم است اقداماتی داخل شبکه انجام شود.

راه های مقابله با حمله جعل آدرس آی پی

در ادامه این مقاله قصد داریم راهکار هایی جلوگیری از حملات IP Spoofing و مقابله با حمله جعل آدرس آی پی را به شما عزیزان معرفی کنیم، همراه داتیس نتورک باشید.

1- استفاده از فایروال و مکانیزم های فیلترینگ Packet

در این روش شما باید کلیه ترافیک های ورودی و خروجی به شبکه را با استفاده از فایروال ها و تجهیزات Packet Filtering مناسب مانیتور کنید.

ترافیک ورودی به شبکه ممکن است ترافیک آلوده ای باشد که هکر به سمت شبکه شما ارسال کرده است ،

اگر شما هیچگونه مکانیزم فیلترینگ Packet ای برای ورود ترافیک به شبکه داخلی ندارید احتمال زیاد وجود دارد که شما به IP Spoofing دچار شوید.

شما می توانید در فایروالها و تجهیزات امنیتی خودتان با استفاده از Access Control List ها یا ACL هایی که می نویسید دسترسی های غیرمجاز به شبکه داخلی را مسدود کنید.

اما در همین لحظه یک امکان دیگر حمله وجود دارد و آن هم وجود مهاجم از داخل شبکه است ، اینگونه افراد ممکن است از طریق شبکه داخلی اطلاعات حساسی در خصوص سازمان یا شرکت شما را از شبکه خارج کنند.

اینکار هم می تواند از نظر غیرفنی اعتبار و آبروی سازمان شما را ببرد و از طرفی امکان ارسال و هدایت Packet آلوده توسط هکر به داخل شبکه را نیز ممکن است باعث شود.

اینکه هکر بتواند با استفاده از یک ابزار آلوده ترافیک شبکه داخلی شما را شنود کند ریسک افشاء اطلاعات محرمانه سازمانی شما را بسیار بالا می برد و به همین دلیل پیشنهاد می شوند که شما حتی برای ترافیک های خروجی از شبکه نیز Access Control List طراحی کنید و به هر کس و هر ترافیکی اجازه عبور غیرمجاز از شبکه داخلی به سمت بیرون را ندهید.

این مکانیزم امنیتی معمولترین مکانیزمی است که در خصوص جلوگیری از حملات IP Spoofing در اکثر سازمان ها در حال حاضر در حال اجرا می باشد.

2- اجتناب کردن از Trust Relationship ها

همانطور که گفتیم هکرها برای اینکه خودشان را از دید شما پنهان کنند هویت خودشان را با هویت کامپیوترها و دستگاه هایی که در شبکه شما قابل اعتماد هستند جعل یا Spoof می کنند و بسته های مخرب یا Malicious Packet های خودشان را به سمت شما هدایت می کنند.

اگر شما این بسته های آلوده که به نظر از Source های قابل اعتمادی هستند را قبول کنید به احتمال زیاد شبکه و سیستم های شما نیز آلوده خواهند شد.

بنابراین پیشنهاد می شود که حتی اگر شبکه هایی دارید که برای شبکه شما قابل اعتماد تعریف شده اند .

برای مثال دو شبکه در ساختار اکتیودایرکتوری دو شرکت مختلف Trust متقابل ایجاد کرده اند ، بسته های شبکه های قابل اعتماد را نیز واکاوی کنید.

یکی از مهمترین مکانیزم های امنیتی که برای جلوگیری از ورود بسته های مخرب از شبکه های قابل اعتماد پیشنهاد می شود راه اندازی مکانیزم احراز هویت با پسورد برای کامپیوترهایی است که از شبکه های Trusted به شبکه شما بسته ارسال می کنند است ، طبیعی است که تا کامپیوتری برای شبکه شما احراز هویت نشود قابلیت ارسال بسته های جعل شده را نیز نخواهد داشت.

به اینکار در اصطلاح فنی Password Authentication در میان Trust Relationship گفته می شود.

3- تعریف فوانین ترافیک های معین ورودی و خروجی

شما می توانید در فایروال های خودتان چه برای ترافیک ورودی و چه برای ترافیک خروجی مقاصد معین تعیین کنید.

برای مثال مشخص کردن آدرسهای وب سایتی که کاربران شما صرفا می توانند به آنها متصل شوند یا اینکه مشخص کردن آدرسهای داخلی که از بیرون درخواست ها باید به آنها ارسال شود ، با این روش اگر هکر بخواهد ترافیکی را از شبکه داخلی شما به آدرس دلخواه خودش ارسال کند این امکان برایش وجود نخواهد داشت.

اینکار با استفاده از تعریف ACL در روترها و فایروال ها قابل اجرا می باشد.

4- رمزنگاری یا Encryption

اگر می خواهید به بالاترین درجه امنیت در شبکه برسید بایستی برای کلیه ترافیک شبکه خودتان از یک مکانیزم رمزنگاری قوی استفاده کنید ، منظور از هرگونه ترافیک یعنی فارق از بحث نوع و محل ترافیک ، این بهترین روش برای جلوگیری و مقابله با حملات IP Spoofing است.

هکرها همیشه به دنبال راه هایی هستند که به سادگی بتوانند ورود کنند ، اگر هکر بتواند وارد یک شبکه رمزنگاری شده شود ، متوجه می شود که کلیه ترافیک ها بصورت رمزنگاری شده رد و بدل می شوند و کار هکر به شدت در این موارد سخت می شود و به همین دلیل هکر به دنبال تکنیک های دیگری برای نفوذ خواهد گشت یا نقطه آسیب پذیر دیگری را پیدا می کند که الگوریتم ضعیف تری داشته باشید.

5- استفاده از Random Initial Sequence Number

بسیاری از تجهیزات هستند که ISN یا Initial Sequence Number بسته های اطلاعاتی خودشان را بر اساس وهله های زمانی تعیین می کنند.

این روش باعث می شود که مهاجمین براحتی بتوانند نحوه تولید کردن ISN ها را پیدا کنند و از آنها برای تولید کردن ISN های جعلی در TCP Connection بعدی استفاده کنند و خودشان را درون Session قرار بدهند.

اگر هکر بتواند الگوریتم ایجاد کردن ISN شما را پیدا کند می تواند وارد شبکه شما شده و یک ارتباط مخرب ایجاد کرده و بعضا ترافیک سرور و شبکه شما را شنود کند ، برای جلوگیری از این مشکل شما می توانید از مکانیزم صدور تصادفی ISN ها در ارسال و دریافت بسته ها استفاده کنید.

امیدواریم مقاله آموزش راه های مقابله با حمله جعل آدرس آی پی مفید بوده باشد.

داتیس نتورک را در شبکه های اجتماعی دنبال کنید.