بدافزار یا Malware به زبان ساده هر نرم افزاری است که به طور عمدی برای آسیب رساندن به کامپیوتر، سرور ، کلاینت یا شبکه کامپیوتری طراحی شده است. در ادامه شما را Malware بیشتر آشنا خواهیم کرد، همراه داتیس نتورک باشید.

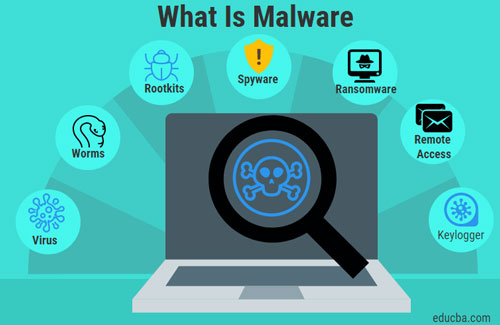

Malware چیست؟

بدافزار به زبان ساده هر نرم افزاری است که به طور عمدی برای آسیب رساندن به کامپیوتر، سرور ، کلاینت یا شبکه کامپیوتری طراحی شده است.

انواع گسترده ای از انواع بدافزارها از جمله ویروس های کامپیوتری ، کرم ها ، Trojan horses, ransomware, spyware, adware, rogue software ، باج افزار ، جاسوس افزار ، نرم افزارهای تبلیغاتی و … وجود دارند.

برنامه ها اگر مخفیانه بر خلاف منافع کاربر رایانه عمل کنند نیز بدافزار تلقی می شوند.

به عنوان مثال:

در یک لحظه دیسک های موسیقی سونی کامپکت سکوت یک ریشه کیت را روی رایانه های خریداران با هدف جلوگیری از کپی کردن غیرقانونی نصب کردند ، اما این نیز در مورد عادت های گوش دادن به کاربران گزارش شده و ناخواسته آسیب پذیری های امنیتی اضافی ایجاد کرده است.

طیف وسیعی از نرم افزارهای آنتی ویروس ، فایروال ها و دیگر راهکارها برای کمک به محافظت در برابر معرفی بدافزارها ، برای شناسایی آن در صورت وجود موجود ، و بهبودی از فعالیت های مخرب مرتبط با بدافزارها استفاده می شوند.

تاریخچه بدافزار ها

قبل از گسترده شدن دسترسی به اینترنت ، ویروس ها با آلوده کردن برنامه های اجرایی یا بخش های بوت دیسک های فلاپی در رایانه های شخصی پخش می شوند.

با وارد کردن یک کپی از خود در دستورالعمل های کد دستگاه در این برنامه ها یا بخش های بوت ، یک Malware باعث می شود که هر زمان برنامه اجرا شود یا دیسک بوت شود ، خودش را اجرا می کند.

ویروس های رایانه ای اولیه برای Apple II و Macintosh نوشته شده بودند.

اما با تسلط بر سیستم IBM PC و MS-DOS ، آنها گسترده تر شدند.

اولین ویروس IBM PC در “وحشی” ویروس بخش boot لقب (c) مغز است که در سال 1986 توسط برادران فاروک الوی در پاکستان ایجاد شد.

ویروس های آلوده به اجرایی وابسته به کاربران هستند که نرم افزار را تبادل می کنند یا فلاپی ها و درایوهای انگشت شست بوت را قادر می سازند.

بنابراین به سرعت در محافل سرگرمی رایانه پخش می شوند.

اولین کرم ها ، برنامه های عفونی ناشی از شبکه ، نه در رایانه های شخصی بلکه در سیستم های چند وظیفه یونیکس سرچشمه گرفته است.

اولین کرم مشهور Worm Internet of 1988 بود که سیستم های SunOS و VAX BSD را آلوده کرد.

این کرم برخلاف ویروس ، خود را وارد برنامه های دیگر نمی کرد.

در عوض ، از سوراخ های امنیتی (آسیب پذیری) در برنامه های سرور شبکه بهره برداری کرد و خود را به عنوان یک فرآیند جداگانه شروع به کار کرد.

همین رفتار توسط کرمهای امروزی نیز انجام می شود.

با ظهور پلت فرم مایکروسافت ویندوز در دهه 1990 و ماکروهای قابل انعطاف برنامه های آن ، نوشتن کد های عفونی به زبان کلان مایکروسافت ورد و برنامه های مشابه امکان پذیر شد.

این ویروسهای کلان به جای برنامه های کاربردی (اجرایی) اسناد و قالبها را آلوده می کنند.

اما به این واقعیت تکیه دارند که ماکروها در یک سند Word نوعی کد اجرایی هستند.

اهداف و مقاصد ایجاد Malware ها

بسیاری از برنامههای آلودهکنندهٔ اولیه، از جمله اولین کرم اینترنتی، به عنوان آزمایش یا سرگرمی نوشته شدند. آنها عموماً به مقاصد بیضرر یا فقط به قصد آزار بودند، تا اینکه بخواهند خسارات جدی به سیستمهای رایانه وارد کنند.

در برخی موارد سازنده نمیتوانست تشخیص دهد که چقدر کارش میتواند مضر باشد.

امروزه ، بدافزارها توسط هکرهای کلاه سیاه و دولتها برای سرقت اطلاعات شخصی ، مالی یا تجاری مورد استفاده قرار می گیرند.

نرم افزارهای مخرب گاهی اوقات بطور گسترده علیه وب سایتهای دولتی یا شرکتها برای جمع آوری اطلاعات محافظت شده یا به طور کلی مختل کردن عملکرد آنها استفاده می شود.

با این حال ، بدافزارها را می توان در برابر افراد برای به دست آوردن اطلاعاتی از قبیل شماره شناسایی شخصی یا جزئیات ، شماره بانکی یا کارت اعتباری و رمزهای عبور استفاده کرد.

از زمان ظهور دسترسی گسترده به اینترنت پهن باند ، نرم افزارهای مخرب بیشتر برای سودآوری طراحی شده اند.

از سال 2003 ، اکثر ویروس ها و کرم های گسترده برای کنترل کامپیوترهای کاربران برای اهداف غیرقانونی طراحی شده اند تا به منظور بهرهگیری در بازار سیاه به کار گیرند.

از “رایانه های زامبی” آلوده می توان برای ارسال اسپم نامه های الکترونیکی ، میزبانی از داده های متناقض مانند پورنوگرافی کودک یا مشارکت در حملات انکار سرویس توزیع شده به عنوان نوعی اخاذی استفاده کرد.

برنامه هایی که برای نظارت بر مرور وب کاربران ، نمایش تبلیغات غیرمجاز یا تغییر مسیر درآمدهای بازاریابی وابسته طراحی شده اند ، جاسوس افزار هستند.

برنامه های جاسوسی مانند ویروس ها پخش نمی شوند.

در عوض آنها معمولاً با بهره برداری از حفره های امنیتی نصب می شوند.

آنها همچنین می توانند به همراه نرم افزارهای نامربوط نصب شده توسط کاربر پنهان و بسته بندی شوند.

rootkit Sony BMG برای جلوگیری از کپی کردن غیرقانونی در نظر گرفته شده بود.

همچنین در مورد عادت های گوش دادن به کاربران گزارش شده است ، و ناخواسته آسیب پذیری های امنیتی اضافی ایجاد کرده اید.

Ransomware به نوعی بر روی سیستم رایانه ای آلوده تأثیر می گذارد و برای بازگرداندن آن به حالت عادی خود ، نیاز به پرداخت دارد.

دو نوع باج افزار وجود دارد که عبارتند از: رمزنگاری رمزنگاری و باج افزار قفل.

با ransomware قفل فقط قفل کردن یک سیستم کامپیوتر بدون رمزگذاری محتویات آن است.

در حالی که باج افزار سنتی یک سیستم قفل شده و محتویات آن را رمزگذاری می کند.

به عنوان مثال:

برنامه هایی مانند CryptoLocker پرونده ها را با خیال راحت رمزگذاری می کنند و تنها با پرداخت مبلغ قابل توجهی می توانند آنها را رمزگشایی کنند.

برخی از Malware ها برای ایجاد پول با کلیک بر کلاهبرداری استفاده می شوند و به نظر می رسد کاربر رایانه بر روی پیوند تبلیغاتی در یک سایت کلیک کرده است و از تبلیغ کننده هزینه ای دریافت می کند.

در سال 2012 تخمین زده شد كه حدود 60 تا 70٪ كل بدافزارهای فعال از نوعی كلاهبرداری كلیك كرده اند ، و 22٪ كلیك آگهی های تبلیغاتی تقلب بوده است.

علاوه بر پول سازی جنایی ، از بدافزارها می توان برای خرابکاری ها استفاده کرد ، اغلب برای انگیزه های سیاسی.

به عنوان مثال استاکس نت برای ایجاد اختلال در تجهیزات صنعتی خاص طراحی شده است.

حملات با انگیزه سیاسی صورت گرفته است که شبکه های بزرگ رایانه ای گسترش یافته و آن را خاموش کرده اند ، از جمله حذف گسترده پرونده ها و فساد سوابق کارآیی بوت ، که به عنوان “قتل رایانه” توصیف شده است.

چنین حملاتی به Sony Pictures Entertainment (25 نوامبر 2014 با استفاده از بدافزارهای معروف به Shamoon یا W32.Disttrack) و سعودی آرامکو (آگوست 2012) انجام شد.

انواع Malware ها

- ویروس (Virus): بدافزارها انواع مختلفی دارند که هرکدام از آنها دارای صفات و ویژگیهای خاص خود میباشند. مثلاً یکی از انواع بدافزارها ویروسها هستند و همانطور که میدانید عملکرد اصلی ویروسها تکثیر از خود و آلوده سازی دیگر برنامهها میباشد.

- کرم (Worms): از دیگر انواع بدافزارها میتوان به کرمها (Worms) اشاره نمود عملکرد کرمها تا حد زیادی شبیه به ویروسها میباشد یعنی کرمها هم میتوانند خود را تکثیر کنند البته برای تکثیر از خود نیاز به آلوده سازی دیگر برنامهها ندارند که به این عمل کرمها Self Replicate (خود تکثیرکننده) گفته میشود.

- تروجان (Trojan): تروجان یا اسب تروا، همانطور که از نام این بدافزار پیداست این بدافزار خود را در جلد یک برنامه سالم و قانوی مخفی میکند و هنگامیکه برنامه بهظاهر سالم اجرا میشود اسب تروا شکسته شده و سربازان دشمن سیستمعامل را احاطه و منفجر میکنند.

- جاسوس (Spyware): جاسوس یکی دیگر از انواع بدافزارها میباشد که کار آن جمعآوری اطلاعات از سیستمعامل کاربر است. جاسوسافزارها میتوانند بدون اجازه کاربر فعالیتهای کاربری را زیر نظر داشته باشند.

Malware ها چگونه کار میکنند؟

نویسندگان بدافزار از روشهای متفاوتی برای انتشار و تکثیر بدافزار خود در شبکهها و یا دستگاههای کامپیوتری استفاده میکنند.

مثلاً یکی از رایجترین روشهای که برای آلوده سازی کامپیوترها استفاده میشود انتقال Malware با استفاده از فلش مموری است.

از دیگر روشهای که میتوان به آن اشاره نمود انتقال بدافزار توسط دانلود فایل از اینترنت میباشد در این روش معمولاً کاربر وارد سایتهای مخرب (Malicious Website) شده و بهصورت ناخواسته و بدون اطلاع از ماهیت اصلی بدافزار را دانلود میکند. حملات فیشینگ نمونهای از وبسایتهای مخرب میباشند.

بهطورکلی روشهای زیادی برای انتقال Malware از طریق اینترنت وجود دارد که از دیگر نمونههای آن میتوان به انتقال بدافزار از طریق ایمیل اشاره نمود.

معمولاً در این روش ایمیل دریافتی با مضمونی معقول و قانونی میباشد اما زمانی که کاربر روی لینک درون ایمیل کلیک میکند تنها یک بدافزار دانلود و اجرا میشود.

چگونه با بدافزارها مقابله کنیم؟

ازآنجاکه Malware ها انواع زیادی دارند و هرکدام از آنها نیز دارای انواع خود میباشند بهتر است همیشه نکات امنیتی مثل دانلود نکردن فایل از وبسایتهای نامعتبر و یا بروز نگهداشتن سیستمعامل و … را رعایت کنید.

اما این گزینه کافی نمیباشد و ممکن است در بعضی از مواقع هکرها وبسایتهای معتبر را نیز آلوده به انواع Malware کنند در این مورد بهتر است از نرمافزارهای امنیتی مناسب مثل انواع آنتیویروسها و یا نرمافزارهای امنیتی و دیوار آتش سیستم رایانهای آپدیت شده استفاده کنید.

امیدواریم این مقاله برای شما عزیزان مفید بوده باشد.

داتیس نتورک را در شبکه های اجتماعی دنبال کنید.